Eine neue Veeam-Studie zeigt: 93 Prozent aller Ransomeware-Angriffe zielen auf Backup-Speicher ab - und bei rund 21 Prozent der betroffenen Unternehmen sind die Daten selbst bei Zahlung des Lösegelds danach verloren.

Unternehmen jeder Größenordnung fallen zunehmend Ransomware-Angriffen zum Opfer. Dabei schützen sich viele nur unzureichend: So sind bei einer von sieben Organsationen bei einem Angriff gleich nahezu alle Daten bedroht - ein Hinweis auf eine erhebliche Schutzlücke. Laut Veeam Ransomeware Trend Report 2023 zielen Cyber-Kriminelle bei Angriffen aber fast immer auch auf Backups - und schaffen es in 75 Prozent der Fälle, die Wiederherstellungsfähigkeit ihrer Opfer zu beeinträchtigen.

Der Veeam Ransomware Trends Report 2023 enthält die Erkenntnisse von 1200 betroffenen Unternehmen aus fast 3000 Cyber-Angriffen und ist damit einer der umfangreichsten Berichte seiner Art. Die Studie untersucht dabei die wichtigsten Vorfälle, ihre Auswirkungen auf IT-Umgebungen sowie die ergriffenen oder erforderlichen Schritte zur Umsetzung von Datensicherungsstrategien.

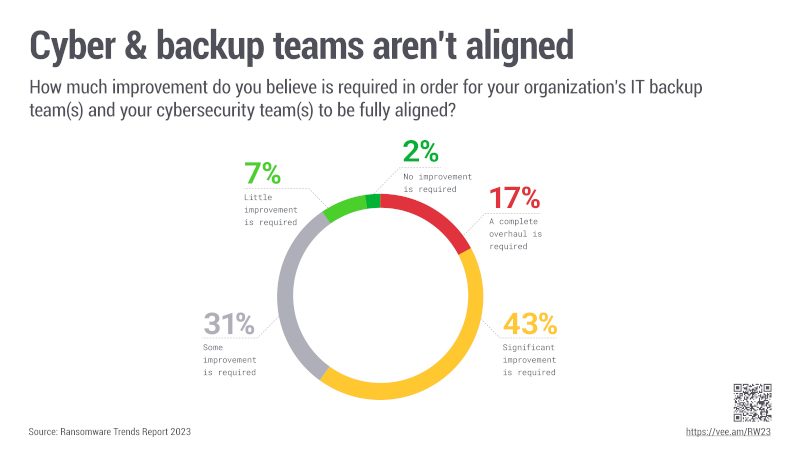

„Der Bericht zeigt, dass es heute nicht mehr darum geht, wann ein Unternehmen das Ziel eines Cyber-Angriffs wird, sondern, wie oft. Obwohl Sicherheit und Vorbeugung nach wie vor wichtig sind, ist es entscheidend, dass sich jedes Unternehmen darauf konzentriert, wie schnell es sich erholen kann, indem es seine Organisation widerstandsfähiger macht“, erklärt Danny Allan, CTO bei Veeam. Dafür müsse man sich auf eine effektive Art der Prävention konzentrieren, „indem wir uns auf die Grundlagen besinnen, das heißt starke Sicherheitsmaßnahmen sowie Testen der Originaldaten und der Backups. Dabei muss sowohl der Fortbestand der Backup-Lösungen als auch die Abstimmung zwischen den Backup- und Cyber-Teams sichergestellt werden.“

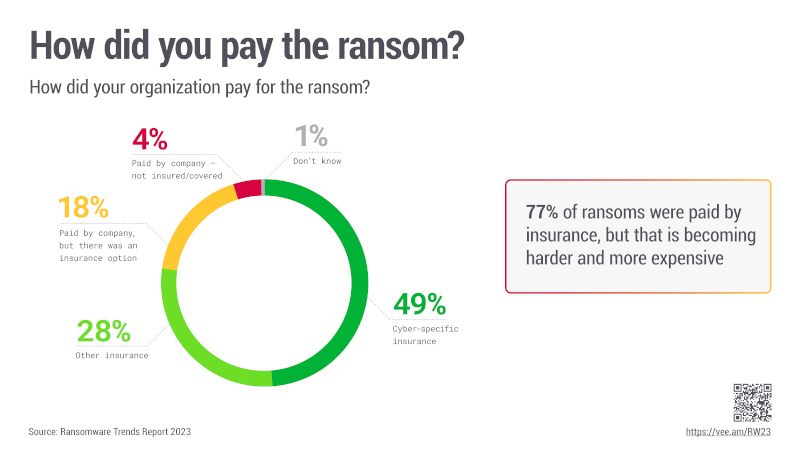

Wenn alle Sicherheitsvorkehrungen scheitern, versuchen die meisten Unternehmen, die Erpresser durch Lösegeldzahlungen zur Freigabe zu bewegen. Gezahlt wird oft durch die Versicherung - das allerdings wird immer teurer: 21 Prozent der Unternehmen gaben an, dass Ransomware ausdrücklich von ihren Policen ausgeschlossen ist. Bei denjenigen mit einer Cyber-Versicherung gab es bei der letzten Vertragserneuerung einschneidende Änderungen: 74 Prozent bekamen höhere Prämien, 43 Prozent eine höhere Selbstbeteiligung und 10 Prozent eine Reduzierung der Versicherungsleistungen.

Bei Zahlung keine Garantie

Die Mehrheit (80 Prozent) der befragten Unternehmen hat zwar ein Lösegeld gezahlt – ein Anstieg von 4 Prozent im Vergleich zum Vorjahr – obwohl 41 Prozent der Unternehmen eine Do-Not-Pay-Richtlinie zu Ransomware haben. Doch während 59 Prozent das Lösegeld zahlten und dann ihre Daten wiederherstellen konnten, bekamen 21 Prozent ihre Daten trotzdem nicht von den Cyber-Kriminellen zurück. Die Zahl der Unternehmen, die ihre Daten selbst wiederherstellen konnten, ist auf aktuell 16 Prozent gesunken.

Mario Zimmermann, Regional Director Veeam Austria, zeigt sich betroffen: „Nur 16 Prozent der Organisationen konnten ihre Daten durch ein Backup wiederherstellen und damit einen Verlust sowie eine Zahlung verhindern. Aus einer Vielzahl an Gründen setzen wir uns dafür ein, dass diese Zahl steigt – denn so sieht jede fünfte zahlende Organisationen ihre Daten nicht mehr wieder.“ Er ruft dazu auf, die Daten von Beginn an besser zu schützen - und auf Lösegeldzahlungen zu verzichten. „Durch jede Zahlung werden nichts anderes als Kriminelle und ihr Business finanziert.“

„Laut Ransomware Trends Report 2023 zahlen 80 Prozent der von Ransomware betroffenen Organisationen das Lösegeld“, kritisiert Mario Zimmermann, Veeam Austria. „Betroffen ist aber oft auch kritische Infrastruktur, was zur Gefährdung von Menschenleben führen kann. Das bringt mich auch schon zum nächsten Punkt: Durch jede Zahlung werden nichts anderes als Kriminelle und ihr Business finanziert.“ (Bild: Anna Stöcher)

Backups als Daten - „Versicherung“

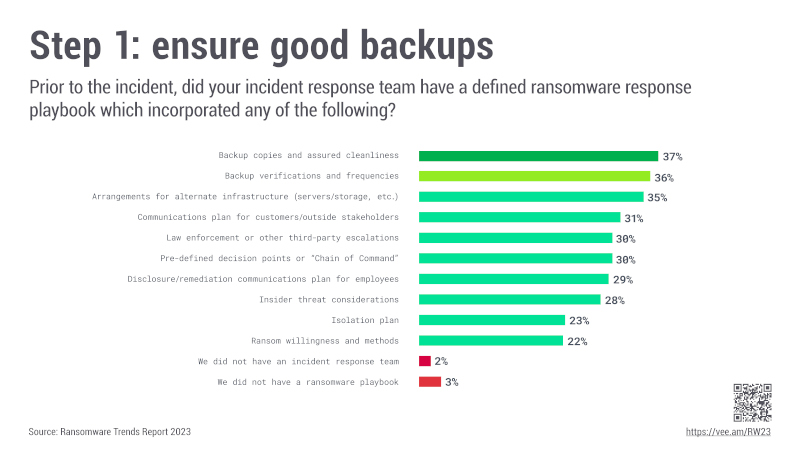

Nach einem Ransomware-Angriff haben IT-Verantwortliche zwei Möglichkeiten: das Lösegeld zahlen oder aus dem Backup wiederherstellen. Was die Wiederherstellung anbelangt, zeigt die Studie, dass Kriminelle in den meisten Fällen versuchen, die Backup-Repositories anzugreifen. Das führt dazu, dass 75 Prozent der Unternehmen zumindest einen Teil ihrer Backup-Repositories während des Angriffs verlieren und mehr als ein Drittel der Backups sogar vollständig verloren geht.

Durch den Angriff auf die Backup-Lösung können Angreifer sicherstellen, dass ihre Opfer die Daten von selbst nicht wiederherstellen können - und erzwingen damit die Zahlung von Lösegeldern. Zum Schutz vor solchen Angriffen sind Best Practices wie die Sicherung von Backup-Anmeldeinformationen, die Automatisierung von Cyber-Detection-Scans der Backups und die automatische Prüfung der Wiederherstellbarkeit von Backups essentiell.

Die wichtigste Taktik besteht jedoch darin, sicherzustellen, dass die Backup-Repositories nicht gelöscht oder beschädigt werden können. Zu diesem Zweck müssen sich Unternehmen auf Immutability (Unveränderbarkeit) konzentrieren. Die gute Nachricht ist, dass 82 Prozent der Unternehmen unveränderliche Clouds und 64 Prozent unveränderliche Festplatten verwenden, während nur 2 Prozent der Organisationen auf mindestens einer Ebene ihrer Backup-Lösung keine Immutability einsetzen.

Keine Neuinfektion

Auf die Frage, wie sie sicherstellen, dass Daten bei der Wiederherstellung „sauber“ sind, antworteten 44 Prozent der Befragten, dass sie in irgendeiner Form ein isoliertes Staging durchführen, um Daten aus Backup-Repositories vor der Wiedereinführung in die Produktionsumgebung erneut zu prüfen. Jedoch bedeutet dies im Umkehrschluss, dass die Mehrheit der Unternehmen das Risiko einer erneuten Infektion der Produktionsumgebung eingeht.

Auch die organisatorische Ausrichtung leidet weiterhin: Obwohl viele Unternehmen das Problem Ransomware erkannt haben und daher Cyber-Angriffe in ihre Business-Continuity- oder Disaster-Recovery-Planung (BC/DR) einbeziehen, geben 60 Prozent der Unternehmen an, dass sie ihre Backup- und Cyber-Teamaufstellungen noch erheblich verbessern oder komplett überarbeiten müssen, um auf dieses Szenario vorbereitet zu sein.

Der vollständige Veeam Ransomware Trends Report 2023 kann unter www.veeam.com/ransomware-trends-report-2023 heruntergeladen werden.

Über den Report

Das Marktforschungsunternehmen Vanson Bourne führte im Autrag von Veeam eine Umfrage unter 1200 unvoreingenommenen IT-Führungskräften zu den Auswirkungen von Ransomware in ihren Umgebungen sowie zu ihren IT-Strategien und Datenschutzinitiativen für die Zukunft. Alle Befragten waren im Jahr 2022 von mindestens einem erfolgreichen Cyberangriff betroffen. Die Befragten repräsentierten Organisationen aller Größen aus 14 verschiedenen Ländern in APJ, EMEA und Nord- und Südamerika.

(Bilder: iStock, Veeam)

How to resolve AdBlock issue?

How to resolve AdBlock issue?