- Details

- Tech

Cybersecurity im Fadenkreuz

Digitale Sicherheit ist längst Chefsache. KI-gestützte Angriffe, geopolitische Spannungen und neue regulatorische Anforderungen verschärfen die Lage. Wie Führungskräfte Cybersecurity strategisch verankern.

Die Bedrohungslage bleibt hoch. Laut »Monthly Cyber Threat Report« von Check Point Research wurden im Jänner 2026 weltweit durchschnittlich 2090 Cyberangriffe pro Organisation und Woche registriert. Das entspricht einem Anstieg von 17 Prozent gegenüber dem Vorjahr. In Österreich stieg die Zahl um 14 Prozent auf 1676 Angriffe pro Woche. Europa verzeichnete zuletzt 1755 Angriffe pro Organisation und Woche, ein Plus von 18 Prozent. Ransomware bleibt eine der hartnäckigsten Bedrohungen mit 678 öffentlich gemeldeten Fällen im Jänner, ein weiterer Anstieg um zehn Prozent . Europa entfällt auf 24 Prozent der Opfer. Besonders betroffen sind Branchen, in denen Ausfallzeiten unmittelbar zu finanziellen Schäden führen.

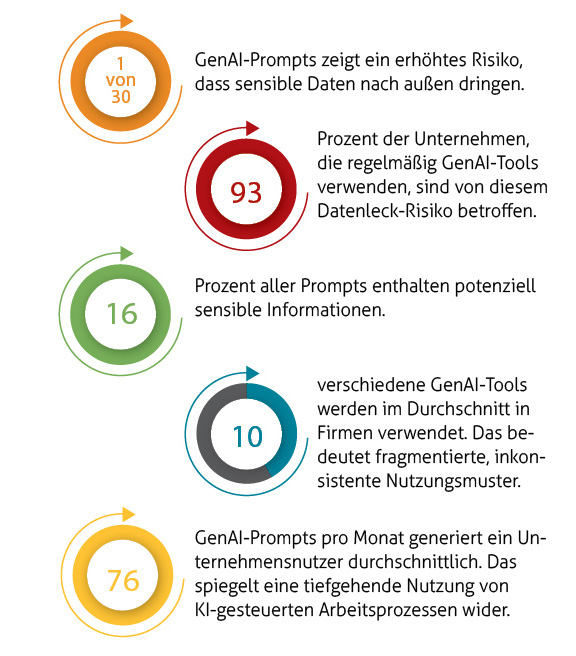

Grafik: Datenleck KI. Die Nutzung von KI in Copilot-Werkzeugen (generative KI) in Unternehmen hat sich weiter beschleunigt – das lässt laut Check Point Research das Risiko eines Datenverlusts ansteigen. (Quelle: Quelle: Check Point Research »Monthly Cyber Threat Report«, Jänner 2026)

Für Geschäftsführungen sind diese Zahlen Ausdruck einer veränderten Risikolandschaft. »Unternehmen diskutieren aufgrund der geopolitischen Lage Souveränität heute stärker, weil sie Antworten auf die Frage nach ihrer Resilienz brauchen«, sagt Christopher Ehmsen, CEO der Deutsche Telekom Cyber Security Austria. Im Kern gehe es darum, Prozesse und IT so zu steuern, dass das Unternehmen arbeitsfähig bleibt. »Ohne Sicherheit kann ich Souveränität gar nicht gewährleisten«. Eduard Kowarsch, Head of Cloud Services bei T-Systems Austria, ergänzt, dass Souveränität inzwischen explizit Teil der Risikobewertung sei. Datensouveränität, Betriebs- und technische Souveränität müssten zusammengedacht werden. Security sei der vierte Pfeiler, weil fehlende Sicherheitsmaßnahmen unmittelbar zu Erpressbarkeit führten. Damit rückt Cybersecurity endgültig auf die Agenda des Vorstands. (Christopher Ehmsen und Eduard Kowarsch im Interview: https://www.report.at/tech/faktor-fuer-die-sicherheit)

Johann Schlaghuber, CISO von Siemens, spricht von einer eindeutigen Lage, wo die Verantwortung anzusiedeln ist. »Die Geschäftsführung trägt die Verantwortung für stabile Geschäftsprozesse und auch für regulatorische Vorgaben der EU«. Für das Management bedeutet das, Strukturen zu schaffen, in denen IT und Risikomanagement eng verzahnt arbeiten. Der CISO wird dabei zum Übersetzer zwischen technischer Komplexität und unternehmerischer Entscheidung. Schlaghuber verweist etwa auf die systematische Bewertung von Lieferanten. Transparenz über eingesetzte Komponenten und Abhängigkeiten sei zentral, ebenso das aktive Managen von Risiken in der Lieferkette. Für die Geschäftsführung heißt das, Sicherheitsanforderungen verbindlich in Beschaffung, Vertragsgestaltung und Integration neuer Unternehmensteile zu verankern. (Johann Schlaghuber im Interview: https://www.report.at/tech/ciso-im-gespraech)

Günter Koinegg, globaler Leiter des Cybersicherheitsbereichs der Atos-Gruppe, beschreibt die operative Herausforderung. Die Bedrohungslage entwickle sich mindestens so schnell wie die Schutzmaßnahmen. Besonders in hybriden Cloud-Umgebungen seien neue Sicherheitsansätze erforderlich. Für die IT bedeutet das, Risiken priorisiert darzustellen. »Und wir sehen durch die Globalisierung und die Wertschöpfungsketten in der Wirtschaft auch Angriffe, die über die Lieferkette kommen. Unternehmen können selbst bestmöglich abgesichert sein, sind aber verwundbar, wenn externe Zugänge über Lieferanten nicht sauber geregelt sind«, so Koinegg. Hinzu komme, dass bei Übernahmen und Unternehmenszukäufen Systeme oft nur technisch integriert werden, ohne die Sicherheitsarchitekturen vollständig anzupassen. Trotzdem geht es für den Sicherheitsexperten nicht darum, dass jeder Lieferant gleich viel investiere, sondern dass das Risiko angemessen gesteuert werde. Genau hier kann der CISO die Geschäftsführung unterstützen, indem er technische Schwachstellen in nachvollziehbare Risikokategorien übersetzt und Entscheidungsoptionen mit klaren Auswirkungen aufzeigt. (Günter Koinegg im Interview: https://www.report.at/trends/neue-bedrohungen-fuer-unternehmen)

Die Geschwindigkeit der Angriffe verändert zusätzlich die Anforderungen an Organisation und Prozesse. »Wo man früher Stunden hatte, um Angreifer zu erkennen, sind es heute Minuten«, sagt auch Ehmsen. In Wien betreibt Telekom Security ein Security Operations Center, das gigantische Datenmengen analysiert, um Anomalien frühzeitig zu erkennen. Viele Risiken könnten innerhalb von Sekunden eingedämmt werden, etwa durch automatisiertes Isolieren infizierter Systeme.

Keine Größenfrage

Ob Konzern oder KMU: Die Anforderungen an Resilienz und an die Einhaltung von Vorgaben sind im Kern dieselben. Auch Mittelstand und kleinere Unternehmen brauchen die Fähigkeit, Anomalien zu erkennen und sich zu verteidigen. »Im Prinzip sind die Technologien, die dafür eingesetzt werden, dieselben. Größere haben dafür mehr Geld zur Verfügung, aber jedes Unternehmen braucht Souveränität, damit nicht ein Dritter darüber bestimmt, ob es noch arbeitsfähig ist«, sagt Christopher Ehmsen. Doch eine eigene IT-Abteilung könne das nur begrenzt leisten. Er plädiert für eine Zusammenarbeit über Unternehmensgrenzen hinweg. Der Vorteil eines spezialisierten Dienstleisters liege darin, täglich mit realen Vorfällen konfrontiert zu sein und daraus zu lernen.

Für die Geschäftsführung bedeutet das, bewusst zu entscheiden, welche Kompetenzen intern aufgebaut und welche extern zugekauft werden. Ist die Verweildauer von Angreifern in Systemen – man hat früher von durchschnittlich 200 Tagen gesprochen – noch immer so hoch? Nein, sagt Ehmsen, sie ist dramatisch gesunken. »In den meisten Fällen vergehen nur noch einige Stunden. Insgesamt ist die Welt deutlich schneller geworden. Und sie wird noch schneller.«

Parallel dazu steigt die Komplexität durch den Einsatz von KI. Laut Check Point Research nimmt mit der beschleunigten Nutzung von GenAI in Unternehmen auch das Risiko von Datenverlusten deutlich zu. Auch Günther Koinegg beobachtet, wie KI Angriffe qualitativ verändert. Phishing-Inhalte können zielgerichtet und sprachlich präzise erzeugt werden. Neben Verschlüsselung seien heute häufig auch Datendiebstahl und Manipulation Teil einer Attacke. Für das Management heißt das, Sicherheitsprogramme kontinuierlich anzupassen. Awareness-Maßnahmen müssten laufend getestet und aktualisiert werden. Gleichzeitig braucht es klare Governance-Strukturen für KI und digitale Plattformen.

Die Rolle von IT und CISO ist vielfältig: vom Abwehren von Angriffen bis zum Einbetten des Themas Sicherheit in Entscheidungsprozesse zu Investitionen und Partnerschaften. Cybersecurity ist zu einer Frage der Unternehmensführung geworden – falsch: Das war sie von Anfang an. Jetzt dringt das Thema nur wirklich in die Köpfe der Führungsspitzen.

Die Basics: Aktuelle Risikofelder

Das Jahr 2026 ist geprägt von einer Kombination aus regulatorischem Druck, technologischer Komplexität und geopolitischen Einflussfaktoren. Das sind Experten zufolge die Risikotreiber für die Sicherheit und Resilienz von Unternehmen:

1. Regulatorik

Mit dem NISG 2026, NIS2 in Europa und dem Cyber Resilience Act entstehen neue Pflichten für Betreiber kritischer Infrastruktur, Energie und Gesundheitsunternehmen ebenso wie für Industriegüterhersteller, die Produkte mit digitalen Elementen entwickeln.

2. Lieferkette

Angriffe auf Softwareumgebungen oder Zuliefererketten werden häufiger. Das erfordert belastbare »Software Bill of Materials« – ein Inventar aller Komponenten, Bibliotheken, Module und Abhängigkeiten, die in einer Softwareanwendung enthalten sind – und gesicherte Prozesse bei Updates.

3. Zugriffssicherheit

Angriffe über kompromittierte Identitäten gehören weiterhin zu den größten Bedrohungen. Als zentrale Hebel für die Verteidigung gelten Multi-Faktor-Authentifizierungen und Zero-Trust-Architekturen, die den Grundsatz haben: »niemals vertrauen, immer überprüfen«.

4. Komplexität

Mit zunehmendem Einsatz von KI entstehen neue Risiken – von der »Vergiftung« von Daten über die Manipulation von Modellen bis zur Absicherung regulatorischer Anforderungen. Das erfordert zusätzliches Monitoring wie etwa ein »Generative AI Risk Management«.

Kommentar: Sicherheit versichert

Bild: Cyberversicherungen decken technische Vorfälle ab, oft aber nicht Betrugsformen. Was braucht es zur Risikoabsicherung? Kerstin Keltner ist Cyber-Risk- und Insurance-

Expertin und seit 2022 als Managing Director Specialty bei Aon Austria tätig.

»Wöchentlich melden sich unsere Kunden und berichten darüber, dass Sie Opfer einer Betrugsattacke geworden sind. Nur in wenigen Fällen gelingt es die Gelder rechtzeitig einzufrieren und zurückzuholen. Die Täter geben sich dabei entweder als Geschäftsführer aus (»Fake President Fraud«), senden gefälschte Rechnungen oder bestellen als vermeintlich rechtmäßige Kunden Waren und begleichen nach der Lieferung die Rechnungen nicht.

Die meisten Cyberversicherungsprodukte bieten in diesen Fällen keinen ausreichenden Versicherungsschutz. Dies ist dem geschuldet, dass in der Cyberversicherung grundsätzlich ein Eingriff in die IT-Landschaft des versicherten Unternehmens vorliegen muss. Lediglich in sogenannten Kombinationsprodukten, in denen neben der Versicherungssparte Cyberversicherung auch eine sogenannte Vertrauensschadenversicherung geboten wird, besteht für die zuvor genannten Fälle Versicherungsschutz. Aber Achtung: In vielen Cyberversicherungsprodukten finden sich niedrige Sublimits (eingeschränkte Versicherungssummen) für Betrugsschäden, wir sprechen hier von 250.000 bis 500.000 Euro. Unserer Erfahrung nach reichen diese Versicherungssummen im Schadenfall nicht aus.

Sollten die Versicherungskonzepte nicht aufeinander abgestimmt sein, führt das insbesondere im Schadenfall zu Komplikationen, weil sich unter Umstände beide Versicherungsgesellschaften auf die jeweils andere ausreden und den Kunden wie einen Ping-Pong-Ball von A nach B schicken.

Aufgrund der hohen Komplexität der Thematik ist vor Abschluss einer Versicherung dringend anzuraten das Gespräch mit einem spezialisierten Beratungsunternehmen zu suchen, damit die Versicherungskonzepte auf die konkreten Wünsche und Bedürfnisse abgestimmt werden.«

Der Kommentar von Kerstin Keltner in der vollen Länge: https://www.report.at/blog/ki-versichert

Kommentar: Kein IT-Projekt

Bild: Die Entscheidung über Risikoakzeptanz und Investitionen in die Sicherheit gehört ins Management. Herwart Wermescher ist Unternehmensberater zu den Themen Cybersicherheit, öffentliche Sicherheit und IT speziell mit KMU-Fokus.

»Wer Cybersecurity als IT-Projekt behandelt, akzeptiert Geschäftsrisiken, die er oft nicht einmal kennt. KI-gestützte, hochentwickelte Angriffsmethoden, Social Engineering oder Ransomware-Kampagnen treffen Organisationen aller Größen. Trotzdem berichten viele Führungsgremien, dass Cybersecurity im IT-Bereich verankert sei – als To-do-Liste, nicht als Risikostrategie.

Cyberrisiken gehören in die Verantwortung eines klar benannten C-Level-Verantwortlichen. Nicht als technische Kontrollinstanz, sondern als strategischer Risikosteuerer – mit klar definiertem Risikoappetit, Budgethoheit und Berichtspflicht an den Vorstand. Die IT setzt Maßnahmen um. Die Entscheidung über Risikoakzeptanz und Investitionen gehört ins Management. Die zentrale Managementfrage lautet: Welche Cyberrisiken akzeptieren wir bewusst – und welche gefährden unser Geschäftsmodell?

Regulatorische Rahmenbedingungen wie NIS2 verschieben die Verantwortung endgültig ins Top-Management. Haftung, Rechenschaft und persönliche Verantwortung lassen sich nicht delegieren. Das erfordert Prozesse, Metriken und Eskalationspfade, die über technische Controls hinausgehen. Wer Cybersecurity delegiert, delegiert unternehmerische Verantwortung.«

- Details

Leben & StilView all

- Details

- Leben & Stil

Lokale Expertise: Eröffnung bei next layer

- Redaktion

- 04.Jun.2026

- Details

- Köpfe

Das Jobkarussell dreht sich im Mai 2026

- Redaktion

- 04.Jun.2026

- Details

- Köpfe

Wem Ehre gebührt

- Redaktion

- 04.Jun.2026

- Details

- Köpfe

Neuer Präsident der Amerikanischen Handelskammer

- Redaktion

- 03.Jun.2026

Office & TalkView all

- Details

- Officetalk

Video: Endspurt im Village im Dritten

- Bernd Affenzeller

- 10.Jun.2026

- Details

- Officetalk

Wie Lehrlingsausbildung zur Fachkräftestrategie wird

- Gerhard Popp

- 27.May.2026

- Details

- Officetalk

Video: Das war die Enquete KI

- Redaktion

- 19.Apr.2026

- Details

- Officetalk

Video: Kooperation statt Kostendruck

- Redaktion

- 15.Apr.2026

Produkte & ProjekteView all

- Details

- Projekte

Kosmos und IBM: Modernes Deployment und automatische Skalierung

- Redaktion

- 08.Jun.2026

- Details

- Projekte

Agri-PV in Altenmarkt

- Redaktion

- 01.Jun.2026

- Details

- Projekte

Mistral: Expansion von KI-Diensten in Europa

- Redaktion

- 28.May.2026

- Details

- Projekte

Großspeicher im Burgenland

- Redaktion

- 15.May.2026